Shadow IT è un termine che si usa per descrivere i sistemi di Information Technology, che vengono introdotti ed utilizzati all’interno dell’azienda senza l’approvazione esplicita del reparto IT, un fenomeno reso più facile grazie alla diffusa popolarità del cloud computing. Queste “ombre “possono minare la sicurezza informatica, permettendo la condivisione di dati protetti, falsi o l’hacking dell’intero sistema.

Gartner afferma che circa 1/3 degli attacchi verificatisi nel 2020 è dovuto allo Shadow IT. Un recente studio di Ponemon ha rivelato un’importante preoccupazione riguardo al passaggio al lavoro mobile, perché si ritiene che la tendenza dei dipendenti a lavorare fuori dell’ufficio costituisca un rischio per la sicurezza IT.

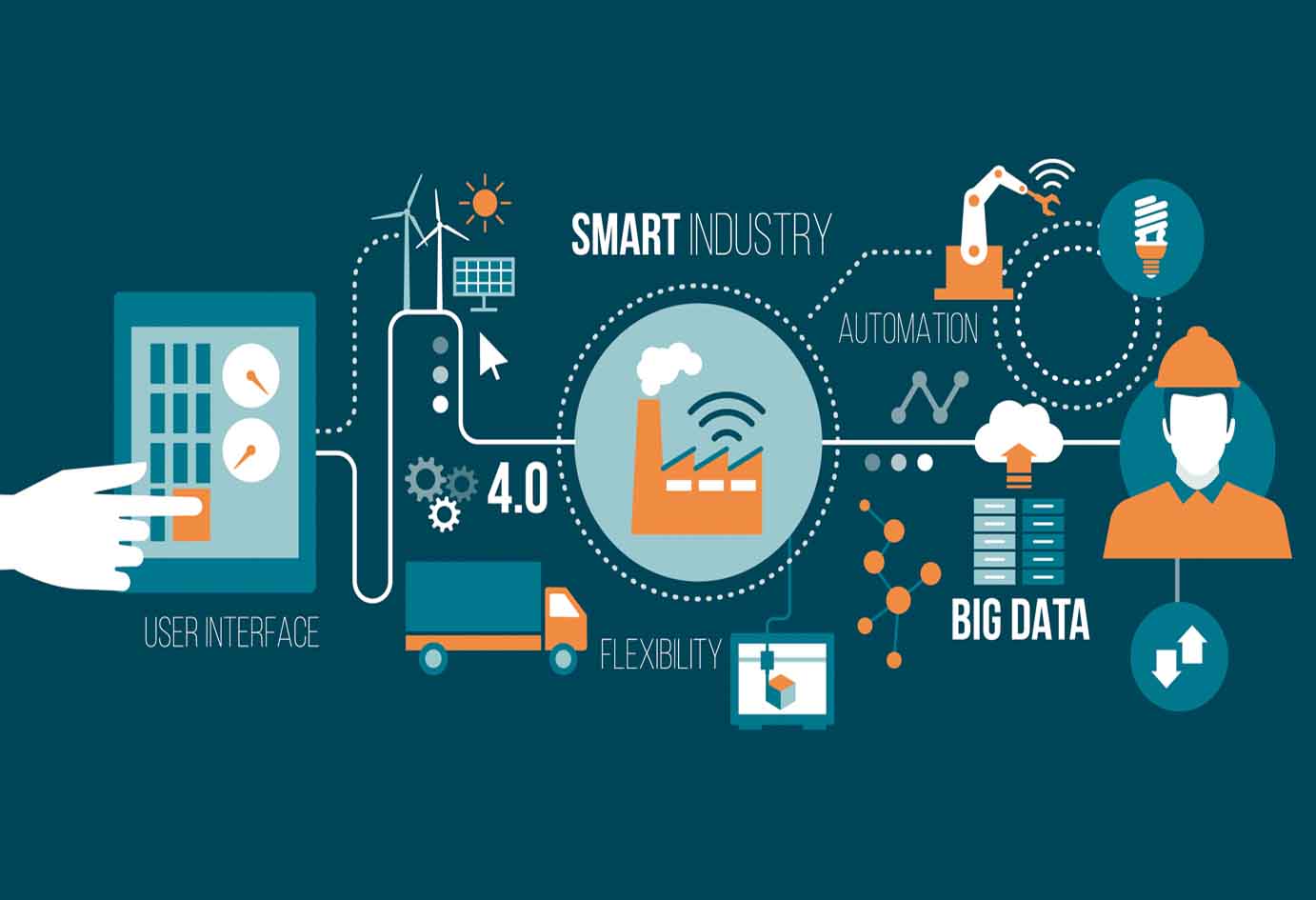

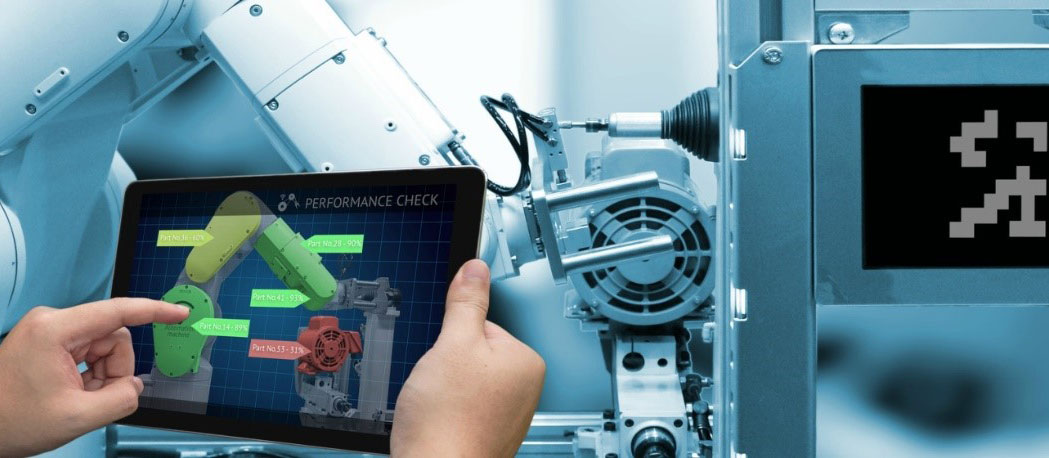

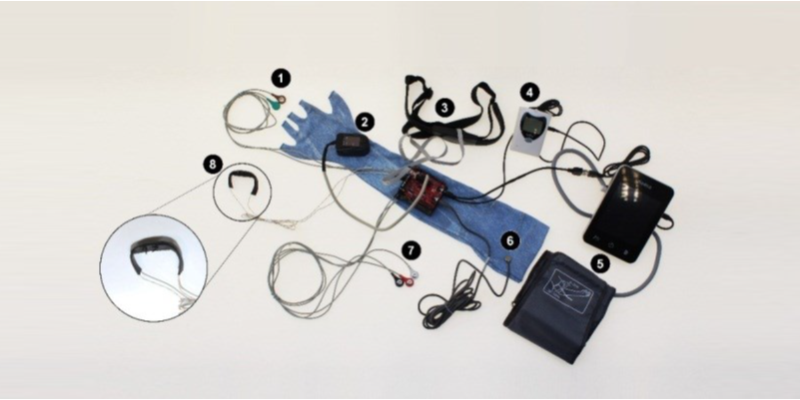

Le tecnologie “Cavalli di Troia”, che permettono lo shadow IT, sono gli smartphone, i tablet e le chiavette USB personali, IoT voice assistants, Amazon Kindles e poi le app che includono documenti, One drive, servizi di messaggistica istantanea e programmi di video conferenza.

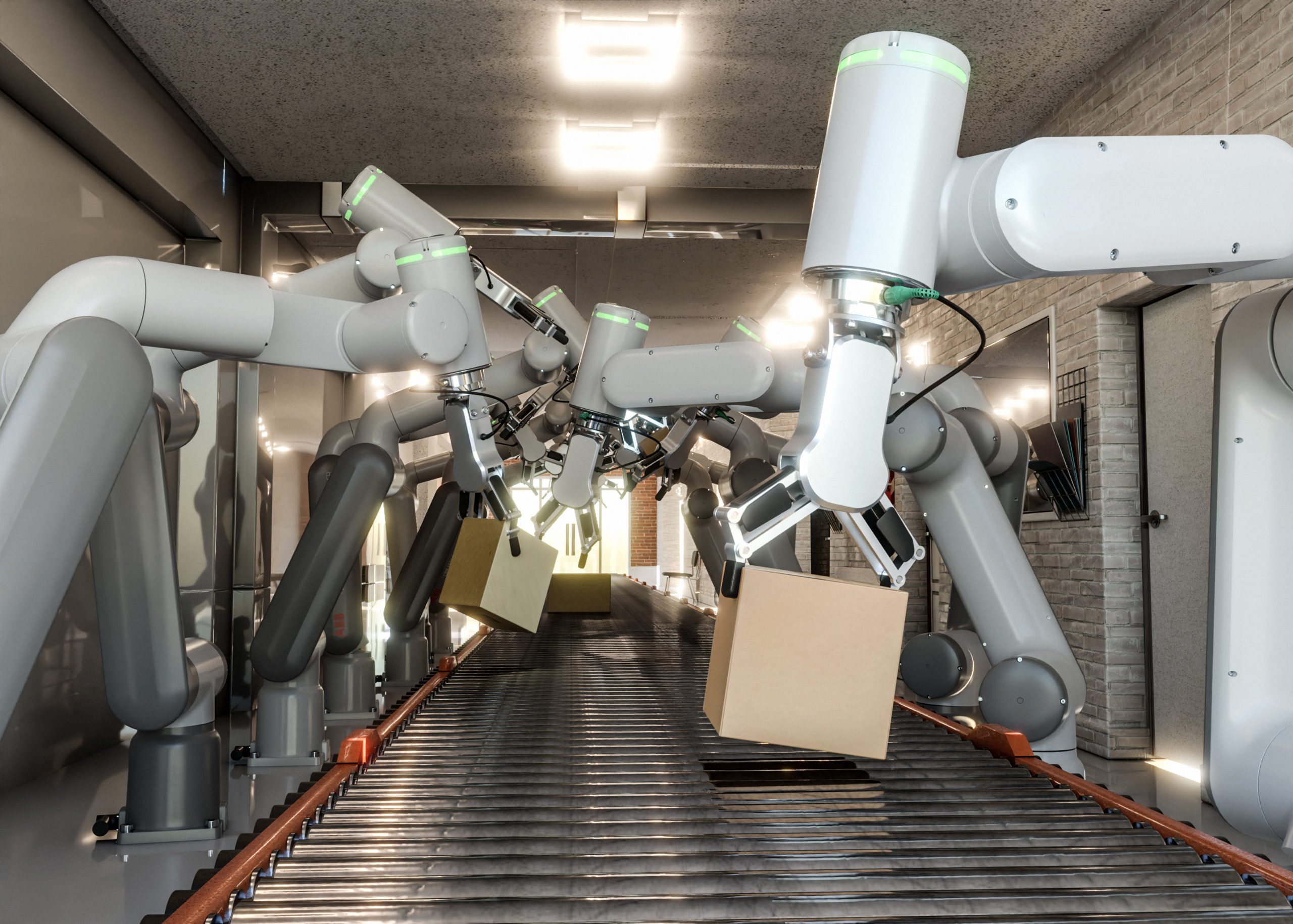

L’imminente tecnologia 5G collegherà più dispositivi ed endpoint alle reti aziendali, aumentando ulteriormente i rischi derivanti dal shadow IT. Entro il 2023, Gartner prevede che il numero di endpoint medio triplicherà. Il tema della sicurezza informatica dovrà essere preparato a contrastare l’assalto delle applicazioni IoT quando l’uso del 5G si diffonda.

Fortunatamente o sfortunatamente, lo sviluppo e la disponibilità di applicazioni cloud aziendali facili da usare e da elaborare non mostra segni di cedimento. Infatti, quando uno strumento è utile sia all’interno che all’esterno del luogo di lavoro, molti fornitori si rivolgono ai consumatori nel tentativo di portare quel servizio sul posto di lavoro.

Alcune aziende si stanno preparando ad abbracciare e gestire lo Shadow IT anziché contrastarlo. Qualsiasi sia la scelta, le aziende dovranno assicurarsi di sapere esattamente cosa è connesso e come viene utilizzato.

Abbracciando lo shadow IT invece di evitarlo o eliminarlo, i CIO / CISO potrebbero aumentare la loro forza lavoro con un:

MIGLIORAMENTO DELLA PRODUTTIVITÀ

I dipendenti otterrebbero quegli strumenti di produttività essenziali per svolgere il proprio lavoro. Ciò potrebbe variare dalle app dell’organizzazione (Asana, Trello, Jira, ecc.) A strumenti di comunicazione (Slack, WhatsApp, Gmail personale, ecc.) e soluzioni specifiche per dominio. Loro ottengono questi strumenti senza passare attraverso complessi cicli di approvazione o prolungati ritardi nell’approvvigionamento IT.

CAMBIAMENTO PROGRESSIVO

Le unità aziendali possono essere più facilmente ispirate dalle loro controparti presso le aziende concorrenti. Possono imparare da come team simili gestiscono le nuove richieste del mercato e le aspettative emergenti dei clienti (sia interni che esterni), implementando soluzioni simili nel loro ambiente di lavoro. Ciò può aiutare le aziende a superare diversi passaggi nella lotta contro un’economia volatile o un mercato tecnologico dinamico durante la pandemia.

PRESTAZIONI GUIDATE

Ci sarebbe un importantissimo cambiamento di mentalità da flussi di lavoro basati sui processi a flussi di lavoro basati sulle prestazioni. I dipendenti potrebbero scegliere le soluzioni tecnologiche che offrono le migliori prestazioni, ottenendo la struttura bottom-up dello shadow IT. Al contrario, il tradizionale modello top-down prevede che i leader IT raccomandino e forniscano soluzioni secondo i processi approvati, spesso senza comprendere a sufficienza le esigenze di prestazioni dell’azienda.

Un’altra soluzione per le aziende potrebbe essere quella di affidarsi a soluzioni di intelligenza artificiale capaci di un’apprendimento automatico, per contrassegnare i tentativi di accesso insoliti, riducendo al minimo le minacce.

L’incertezza che ha caratterizzato il 2020, influenzerà in modo permanente i progetti e richiederà ai modelli di machine learning la capacità di adeguarsi automaticamente ai cambiamenti dinamici, insieme alla proattività, all’agilità istintiva, alla capacità di aspettarsi l’imprevisto, per meglio inquadrare le aspettative.

Cambierà il modo e il contenuto di ciò che viene costruito per gli esseri umani, la virtualizzazione delle applicazioni, dei desktop e delle reti, la centralizzazione dei dati per evitare l’esposizione al rischio sugli endpoint e la sicurezza stratificata delle fonti di dati; sarà più semplice e flessibile controllare gli accessi, mentre le persone e i relativi dispositivi lavorano in nuovi modi senza mettere a rischio i dati e le applicazioni.

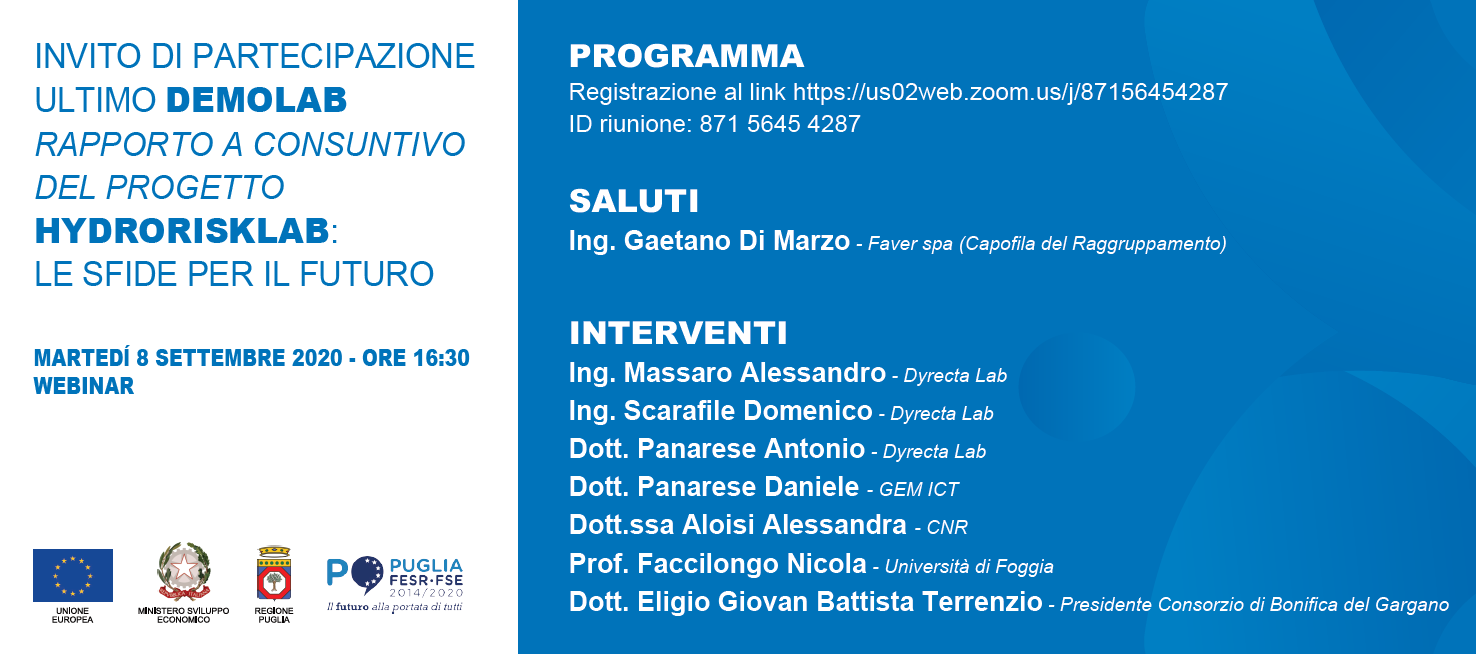

Dyrecta Lab in qualità di Istituto di ricerca che opera nel settore della ricerca industriale e sviluppo sperimentale è da sempre attenta all’uso della tecnologia e della conoscenza per ideare nuove applicazioni atte a migliorare la vita reale

Intelligenza Artificiale Dyrecta Lab

Machine learning Dyrecta Lab